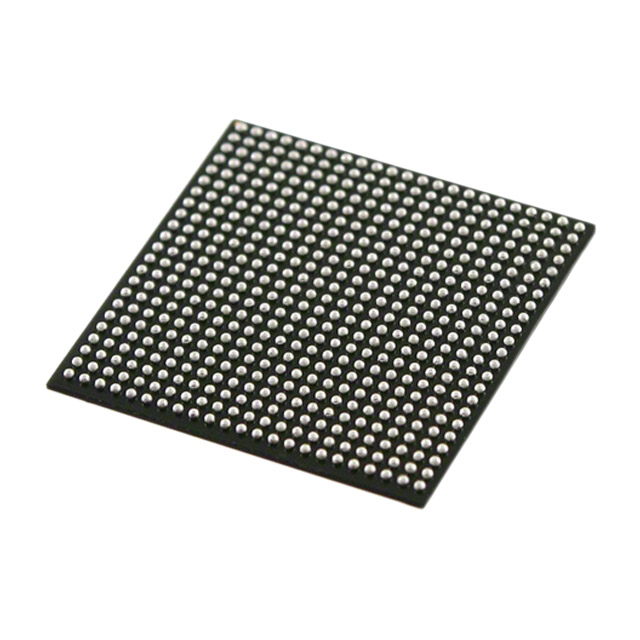

Compoñentes electrónicos XCVU13P-2FLGA2577I Ic Chips circuítos integrados IC FPGA 448 I/O 2577FCBGA

Atributos do produto

| TIPO | DESCRICIÓN |

| Categoría | Circuítos integrados (CI) |

| Mfr | AMD Xilinx |

| Serie | Virtex® UltraScale+™ |

| Paquete | Bandexa |

| Paquete estándar | 1 |

| Estado do produto | Activo |

| Número de LAB/CLB | 216000 |

| Número de elementos lóxicos/células | 3780000 |

| Total de bits de RAM | 514867200 |

| Número de E/S | 448 |

| Tensión - Alimentación | 0,825 V ~ 0,876 V |

| Tipo de montaxe | Montaxe en superficie |

| Temperatura de operación | -40 °C ~ 100 °C (TJ) |

| Paquete / Estuche | 2577-BBGA, FCBGA |

| Paquete de dispositivos do provedor | 2577-FCBGA (52,5 × 52,5) |

| Número de produto base | XCVU13 |

Os aparellos de seguridade seguen evolucionando

A próxima xeración de implementacións de seguridade de rede segue evolucionando e experimentando un cambio arquitectónico de implementacións de copia de seguridade ás implementacións en liña.Co inicio dos despregamentos 5G e o aumento exponencial do número de dispositivos conectados, hai unha necesidade urxente de que as organizacións revisen e modifiquen a arquitectura utilizada para as implementacións de seguridade.Os requisitos de rendemento e latencia 5G están a transformar as redes de acceso e, ao mesmo tempo, requiren seguridade adicional.Esta evolución está impulsando os seguintes cambios na seguridade da rede.

1. maiores rendementos de seguridade L2 (MACSec) e L3.

2. a necesidade dunha análise baseada en políticas no lado do borde/acceso

3. seguridade baseada en aplicacións que requiren maior rendemento e conectividade.

4. o uso da intelixencia artificial e a aprendizaxe automática para a análise preditiva e a identificación de malware

5. a implementación de novos algoritmos criptográficos que impulsan o desenvolvemento da criptografía poscuántica (QPC).

Xunto cos requisitos anteriores, están a adoptarse cada vez máis tecnoloxías de rede como SD-WAN e 5G-UPF, o que require a implementación de segmentos de rede, máis canles VPN e unha clasificación de paquetes máis profunda.Na xeración actual de implementacións de seguranza de rede, a maior parte da seguridade das aplicacións xestionase mediante software que se executa na CPU.Aínda que o rendemento da CPU aumentou en termos de número de núcleos e potencia de procesamento, os requisitos de rendemento crecentes aínda non se poden resolver cunha implementación de software puro.

Os requisitos de seguridade das aplicacións baseadas en políticas cambian constantemente, polo que a maioría das solucións dispoñibles só poden xestionar un conxunto fixo de cabeceiras de tráfico e protocolos de cifrado.Debido a estas limitacións de software e implementacións fixas baseadas en ASIC, o hardware programable e flexible proporciona a solución perfecta para implementar a seguridade de aplicacións baseada en políticas e resolve os desafíos de latencia doutras arquitecturas programables baseadas en NPU.

O SoC flexible ten unha interface de rede totalmente reforzada, IP criptográfica e lóxica e memoria programables para implementar millóns de regras de políticas mediante o procesamento de aplicacións con estado, como TLS e motores de busca de expresións regulares.

Os dispositivos adaptativos son a opción ideal

O uso de dispositivos Xilinx en dispositivos de seguranza de próxima xeración non só aborda problemas de rendemento e latencia, senón que outros beneficios inclúen a habilitación de novas tecnoloxías, como modelos de aprendizaxe automática, Secure Access Service Edge (SASE) e o cifrado post-cuántico.

Os dispositivos Xilinx proporcionan a plataforma ideal para a aceleración de hardware para estas tecnoloxías, xa que os requisitos de rendemento non se poden cumprir con implementacións só de software.Xilinx desenvolve e actualiza continuamente a IP, as ferramentas, o software e os deseños de referencia para solucións de seguridade de redes existentes e de próxima xeración.

Ademais, os dispositivos Xilinx ofrecen arquitecturas de memoria líderes no sector con IP de busca suave de clasificación de fluxo, o que os converte na mellor opción para aplicacións de seguranza de rede e firewall.

Usando FPGA como procesadores de tráfico para a seguridade da rede

O tráfico desde e dende os dispositivos de seguridade (firewalls) cífrase en varios niveis e o cifrado/descifrado L2 (MACSec) procédese nos nodos de rede da capa de enlace (L2) (conmutadores e enrutadores).O procesamento máis aló da L2 (capa MAC) normalmente inclúe unha análise máis profunda, o descifrado de túneles L3 (IPSec) e o tráfico SSL cifrado con tráfico TCP/UDP.O procesamento de paquetes implica a análise e clasificación dos paquetes entrantes e o procesamento de grandes volumes de tráfico (1-20M) con alto rendemento (25-400Gb/s).

Debido á gran cantidade de recursos informáticos (núcleos) necesarios, as NPU pódense usar para procesar paquetes de velocidade relativamente máis alta, pero o procesamento de tráfico escalable de alto rendemento e baixa latencia non é posible porque o tráfico se procesa usando núcleos MIPS/RISC e programando tales núcleos. en función da súa dispoñibilidade é difícil.O uso de dispositivos de seguridade baseados en FPGA pode eliminar eficazmente estas limitacións das arquitecturas baseadas en CPU e NPU.

.png)